セキュリティ技術者が語る

セキュリティ対策導入の成功の秘訣

コラム概要

近年、企業を取り巻くサイバー攻撃の被害が多く発生しており、その対策は重要な経営課題になっています。

多くのお客様にセキュリティ対策をコンサルティング・導入してきた経験から、上手にセキュリティ対策を導入しているお客様とそうでないお客様から "セキュリティ対策の導入の秘訣" のようなものを考えてみました。一概にセキュリティ対策といっても目的や対策は広範囲に及びますし、対象によっても対策方法や進め方が変わってきますが、みなさんのセキュリティ対策の一助になればうれしく思います。

ズバリ、私が感じている成功の秘訣は、

- 自社におけるセキュリティ対策の重要性をアセスメント(評価・査定)している

- 経営がセキュリティリスクを認識し、TOPダウンで対策の検討に携わっている

- 対策検討や導入に際して、自社に合った「スモール導入 → 評価 → 本導入」のサイクルを持っている

の3点になります。

「なーんだ、当たり前のことじゃん」と思われた方も多いかも知れませんが、もう少し詳しく話してみますので、どうぞ最後までお付き合いください。

秘訣①

自社におけるセキュリティ対策の重要性をアセスメント(評価・査定)している

セキュリティ対策は会社(組織)として対応することが重要です。

このことから、近年では CISO(Chief Information Security Officer:最高情報セキュリティ責任者)や CSIRT(Computer Security Incident Response Team:サイバー攻撃専門チーム)といった組織を設置して、セキュリティ対策における役割を明確にする企業が増えています。

そして、その組織が中心となり、全社でセキュリティ対策のための活動を推進していくことがひとつめの成功の秘訣だと感じます。

といいましても、CISOや CSIRTといった組織が作れるのは大手企業の一部に留まるのが現実的だと思います。そこで、CISOや CSIRTといった組織がない企業でもセキュリティ対策の重要性を上手くアセスメントしているお客様の取り組みをご紹介したいと思います。

セキュリティ対策といってもその範囲は広く、全てを優先度高く進めても場当たり的になってしまい、継続せず、効果を出せずに終わるケースを少なからず見てきました。

そこで、上手にアセスメントするための方法をご紹介したいと思います。

まず、重要なのは、検討すべきセキュリティリスクの全体像を定義することです。セキュリティリスクの全体像の定義は非常に難易度が高いので、例えば、2021年3月に情報処理推進機構IPAが公開した「情報セキュリティ10大脅威 2021」を全体像にしてはどうでしょうか。

その全体像に対して、

- 全体像のカテゴリごとに自社の事業やサービスにおける重要度を把握する

- 情報資産の取り扱いやシステムのセキュリティ対応状況を把握する

- 上記をもとに、カテゴリごとに○×や点数付けで優先度を設定する

- 優先度付けした順位を経営と共有する

を行うことで、自社で優先すべきセキュリティ対策を洗い出すことができると思います。

表は左右にスクロールできます| 昨年 順位 |

組織に対するセキュリティの脅威 | 順位 | 個人に対するセキュリティの脅威 | 昨年 順位 |

|---|---|---|---|---|

| 5位 | ランサムウェアによる被害 | 1位 | スマホ決済の不正利用 | 1位 |

| 1位 | 標的型攻撃による機密情報の窃取 | 2位 | フィッシングによる個人情報等の詐取 | 2位 |

| NEW | テレワーク等のニューノーマルな働き方を狙った攻撃 | 3位 | ネット上の誹謗・中傷・デマ | 7位 |

| 4位 | サプライチェーンの弱点を悪用した攻撃 | 4位 | メールやSMS等を使った脅迫・詐欺の手口による金銭要求 | 5位 |

| 3位 | ビジネスメール詐欺による金銭被害 | 5位 | クレジットカード情報の不正利用 | 3位 |

| 2位 | 内部不正による情報漏えい | 6位 | インターネットバンキングの不正利用 | 4位 |

| 6位 | 予期せぬIT基盤の障害に伴う業務停止 | 7位 | インターネット上のサービスからの個人情報の窃取 | 10位 |

| 16位 | インターネット上のサービスへの不正ログイン | 8位 | 偽警告によるインターネット詐欺 | 9位 |

| 7位 | 不注意による情報漏えい等の被害 | 9位 | 不正アプリによるスマートフォン利用者への被害 | 6位 |

| 14位 | 脆弱性対策情報の公開に伴う悪用増加 | 10位 | インターネット上のサービスへの不正ログイン | 8位 |

出典:独立行政法人情報処理推進機構(IPA)「情報セキュリティ10大脅威 2021」https://www.ipa.go.jp/security/vuln/10threats2021.html

また、自社でアセスメントした結果は、信頼できるITベンダーやセキュリティベンダーに相談して、世の中の脅威や他社事例と照らし合わせて判断することも大事だと考えます。ITベンダーやセキュリティベンダーと二人三脚で取り組むことも成功の秘訣と言えます。

秘訣②

経営層がセキュリティリスクを認識し、TOPダウンで対策の検討に携わっている

先般、通信キャリアの社員が転職する際に重要情報を持ち出す事件が発生しました。

また、Salesforceなどクラウドサービスの利用が増える中、設定ミスが原因で顧客情報が漏えいする事件も発生しています。

このようなセキュリティ事故が起こると企業イメージが失墜、顧客からの信用を失くして企業の存続にも影響を及ぼしかねない事態になりかねません。

このようなことから、経済産業省は「サイバーセキュリティ経営ガイドライン」を策定し、経営がTOPダウンでサイバーセキュリティ対策に携わることを推進しています。正直なところ、セキュリティ関連のガイドラインはさまざまな団体やメーカーが出していてよくわからない、という方も多いのではないでしょうか。

または、以前から組織で対応しているから大丈夫、と思われている方もいらっしゃると思いますが、改めてこういったガイドラインを見直してみてはと思います。

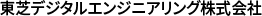

例えば IPAでは、このガイドラインで企業がどれくらい実施できているか確認できる「サイバーセキュリティ経営ガイドライン実践状況の可視化ツール」を公開しており、簡易的なアセスメントでセキュリティ対策の実施状況を定量的に把握することができるようになっています。セキュリティ関連の文書を確認しながらチェックシートを実行し、評価結果については経営層と共有し、サイバーセキュリティ対策の実態状況の把握、対策の検討や投資先の検討をしてみてはいかがでしょうか。

秘訣③

対策検討や導入に際して、自社に合った「スモール導入 → 評価 → 本導入」のサイクルを持っている

アセスメントを行い、経営が参加してセキュリティリスクを認識した上で対策の検討をしても、対策の実行に時間を要しているようでは無駄になりかねません。

アセスメントで講じた対策は、迅速に実行することが重要です。しかし、スピードだけを重視して対策が網羅されないようでは本末転倒になってしまいます。

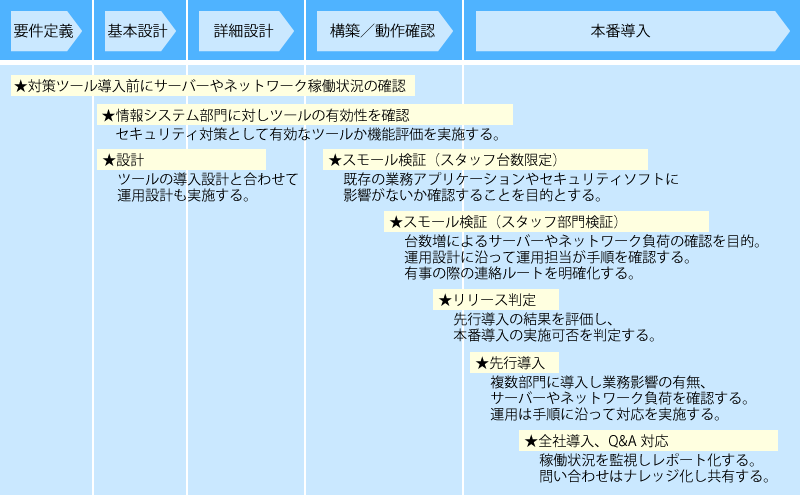

そこで、新たなセキュリティ対策を導入する場合は、対策の効果と運用サイクルを確認しながら進めていくことが必要です。

情報システム部門やスタッフ部門の一部、標準的な業務を行っている部門の一部からスモール導入して一定期間で効果を測定し、その後、段階的に本導入を実施していくサイクルを実行できることが3つ目の秘訣になります。

この段階的な導入はシステムの安定稼働にも繋がります。

全社からの問い合わせの対応や有事の際の対応について運用シミュレーションを行い、連絡ルートや対応手順について明確にしておくことが重要です。

セキュリティ対策導入の成功の秘訣 まとめ

私が感じている、セキュリティ対策を導入する際の3つの成功の秘訣をお話ししました。

どれも当たり前なことばかりですが、この当たり前のことがなかなかできないことも現実なのだと思います。

最後に、成功とは反対に「もったいないなー」と感じたセキュリティ導入のケースも思い出してみました。

前述した3点の逆になるのですが、経営層が自社のセキュリティ状況のアセスメントや対策の優先度を把握せず、情報システム部のみで場当たり的にセキュリティ対策を実施するケースを目の当たりにしたことがありました。

当社が直接担当したお客様ではありませんが、組織に浸透しないままで導入したセキュリティ対策が継続せず、多額の投資をしたのに効果を見出せないケースに陥ってしまいました。

最後までお読みいただき、ありがとうございました。

長年、セキュリティに携わるITベンダーの立場で上手に対策を進めているお客様から秘訣のようなものをお話しさせていただきました。

みなさんが取り組まれるセキュリティ対策に少しでも役に立てば、これ以上の幸せはありません。

当社では、サーバーやネットワークといったインフラ構築サービス、セキュリティパッケージ導入サービスを提供しています。インフラ導入や活用・運用、セキュリティ対策でお困りであれば、お気軽にご相談ください。